|

渗透的本质是信息收集 信息收集也叫做资产收集 信息收集是渗透测试的前期主要工作,是非常重要的环节,收集足够多的信息才能方便接下来的测试,信息收集主要是收集网站的域名信息、子域名信息、目标网站信息、目标网站真实IP、敏感/目录文件、开放端口和中间件信息等等。通过各种渠道和手段尽可能收集到多的关于这个站点的信息,有助于我们更多的去找到渗透点,突破口。 1) 服务器的相关信息(真实ip,系统类型,版本,开放端口,WAF等) 2) 网站指纹识别(包括,cms,cdn,证书等) dns记录 3) whois信息,姓名,备案,邮箱,电话反查(邮箱丢社工库,社工准备等) 4) 子域名收集,旁站,C段等 5) google hacking针对化搜索,word/电子表格/pdf文件,中间件版本,弱口令扫描等 6) 扫描网站目录结构,爆后台,网站banner,测试文件,备份等敏感文件泄漏等 7) 传输协议,通用漏洞,exp,github源码等 1.whois查询 域名在注册的时候 需要填入个人或者企业信息 如果没有设置隐藏属性可以查询出来 通过备案号 查询个人或者企业信息 也可以whois反查注册人 邮箱 电话 机构 反查更多得域名和需要得信息。

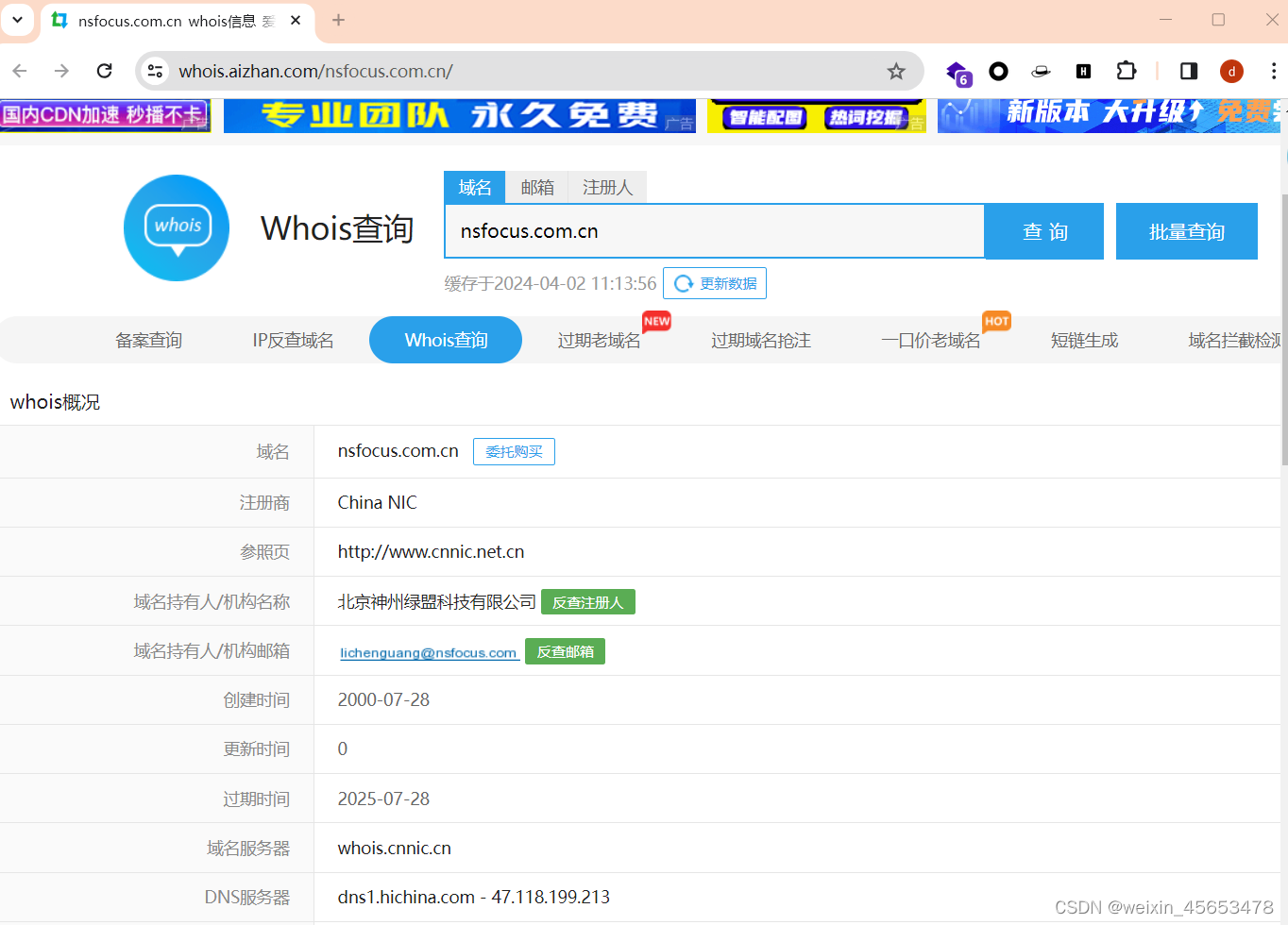

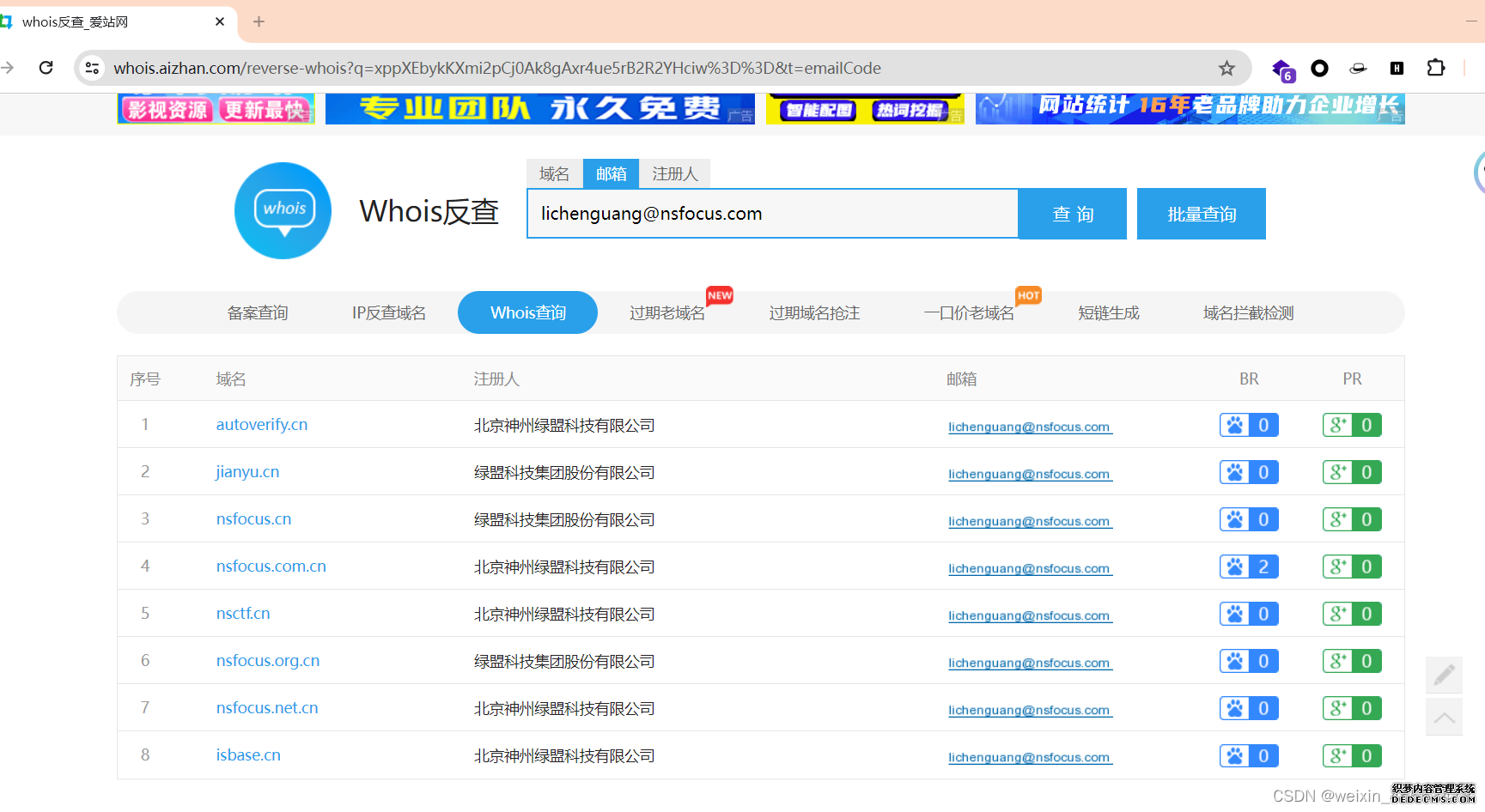

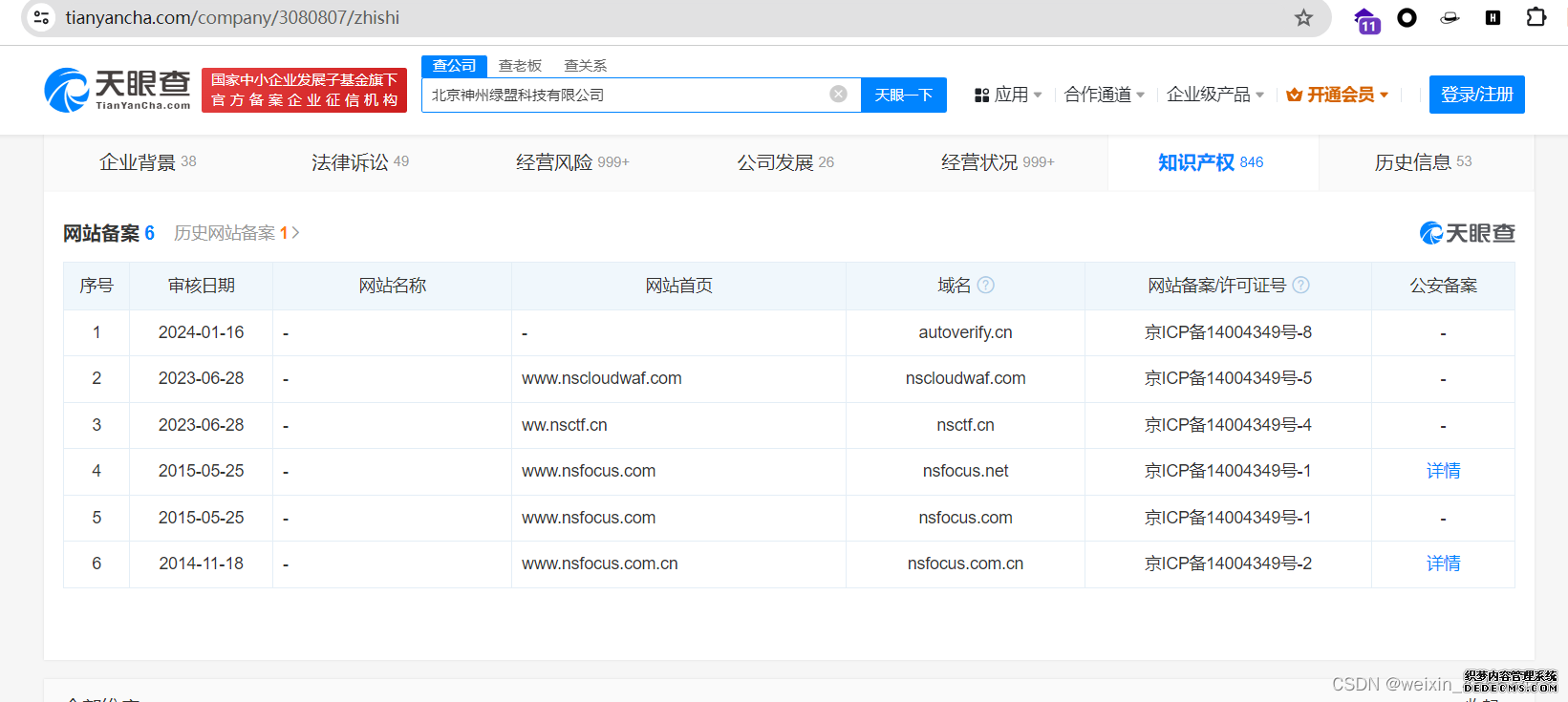

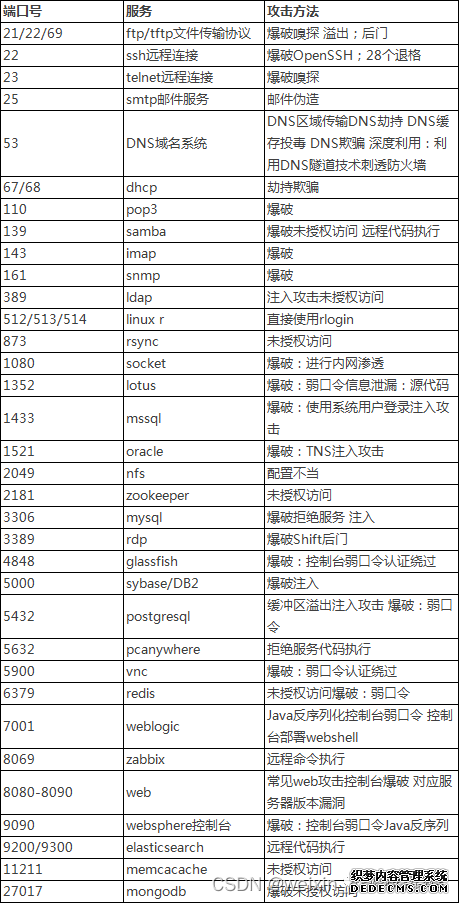

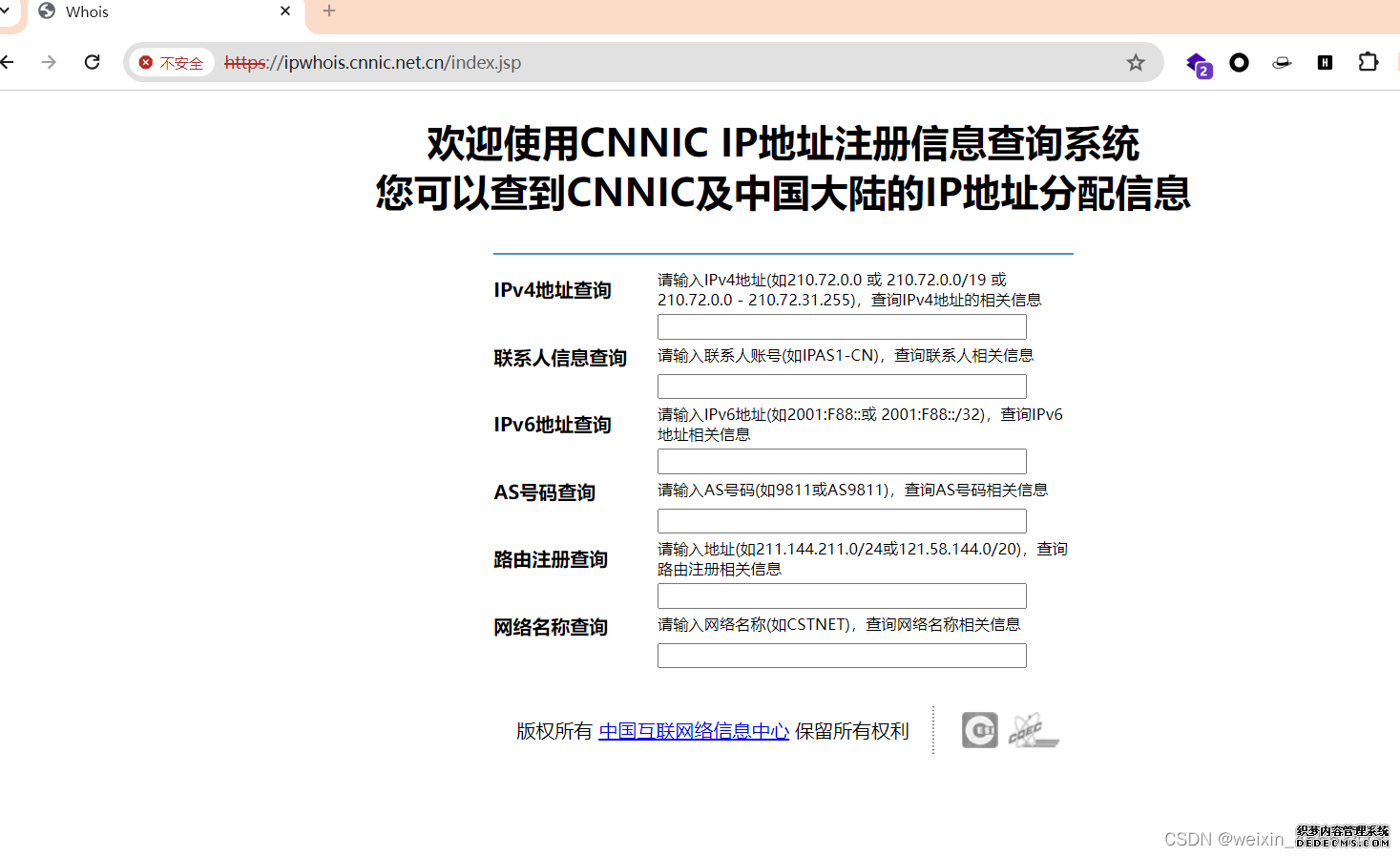

域名分为根域名和子域名 baidu.com 根域名 顶级域名 www.baidu.com子域名 也叫二级域名 www.api.baidu.com 子域名 也叫三级域名 四级如此类推 3.端口扫描 服务器需要开放服务,就必须开启端口,常见的端口是tcp 和udp两种类型 范围 0-65535 通过扫得到的端口,访问服务 规划下一步渗透。 4.查找真实ip 企业的网站,为了提高访问速度,或者避免黑客攻击,用了cdn服务,用了cdn之后真实服务器ip会被隐藏。 5.探测旁站及C段 旁站:一个服务器上有多个网站 通过ip查询服务器上的网站 c段:查找同一个段 服务器上的网站。可以找到同样网站的类型和服务器,也可以获取同段服务器进行下一步渗透。 6.网络空间搜索引擎 通过这些引擎查找网站或者服务器的信息,进行下一步渗透。 7.扫描敏感目录/文件 通过扫描目录和文件,大致了解网站的结构,获取突破点,比如后台,文件备份,上传点。 8.指纹识别 获取网站的版本,属于那些cms管理系统,查找漏洞exp,下载cms进行代码审计。 通过whois来对域名信息进行查询,可以查到注册商、注册人、邮箱、DNS解析服务器、注册人联系电话等,因为有些网站信息查得到,有些网站信息查不到,所以推荐以下信息比较全的查询网站,直接输入目标站点即可查询到相关信息。 站长之家域名WHOIS信息查询地址 域名Whois查询 - 站长工具 爱站网域名WHOIS信息查询地址 站长工具_whois查询工具_爱站网 腾讯云域名WHOIS信息查询地址 域名信息查询 - 腾讯云 美橙互联域名WHOIS信息查询地址 美橙域名whois查询-域名whois查询_whois查询_whois,美橙互联域名whois信息查询中心. 爱名网域名WHOIS信息查询地址 域名注册,域名查询,域名申请购买—爱名网 易名网域名WHOIS信息查询地址 域名 Whois查询,域名注册信息查询,域名网站信息查询 中国万网域名WHOIS信息查询地址 whois查询_域名查询_域名交易_阿里云企航(原万网)-阿里云 西部数码域名WHOIS信息查询地址 https://whois.west.cn/ 新网域名WHOIS信息查询地址 http://whois.xinnet.com/domain/whois/index.jsp 纳网域名WHOIS信息查询地址 纳网WHOIS查询服务 中资源域名WHOIS信息查询地址 whois查询_域名信息查询-中资源 三五互联域名WHOIS信息查询地址 WHOIS SEARCH 新网互联域名WHOIS信息查询地址 新网互联-WHOIS查询 国外WHOIS信息查询地址 WHOIS Search, Domain Name, Website, and IP Tools - Who.is 网站备案信息是根据国家法律法规规定,由网站所有者向国家有关部门申请的备案,如果需要查询企业备案信息(单位名称、备案编号、网站负责人、电子邮箱、联系电话、法人等),推荐以下网站查询 1 天眼查 天眼查-商业查询平台_企业信息查询_公司查询_工商查询_企业信用信息系统 2 ICP备案查询网http://www.beianbeian.com/ 3 爱站备案查询icp备案查询_网站备案查询_域名备案查询_APP备案查询_小程序备案查询_快应用备案查询_爱站网 4 域名助手备案信息查询 域名工具_IP查询_备案域名查询_域名备案_域名助手 nsfocus.com.cn Whois查询nsfocus.com.cn

通过反查注册人和邮箱得多更多得域名

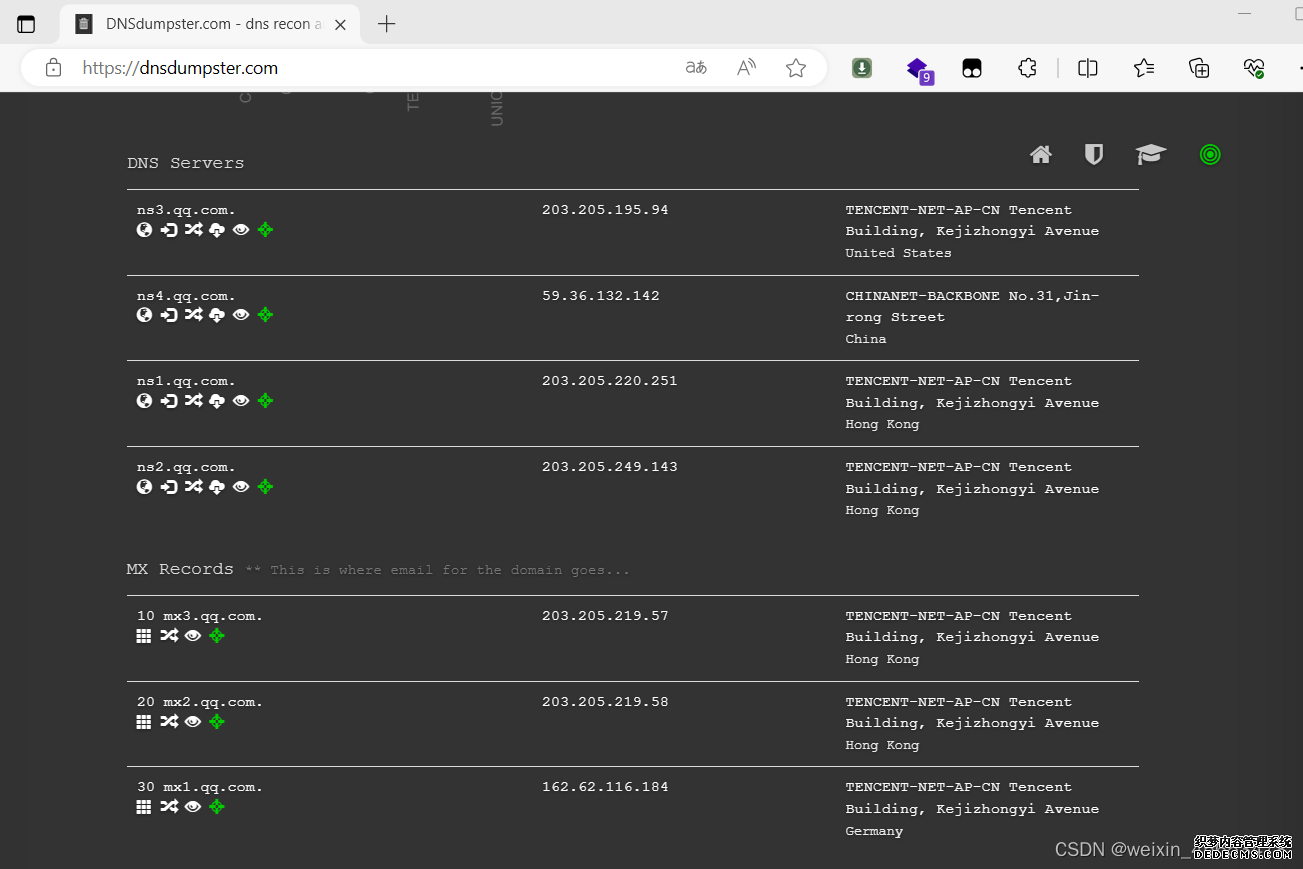

收集子域名可以扩大测试范围,同一域名下的二级域名都属于目标范围。 子域名中的常见资产类型一般包括办公系统,邮箱系统,论坛,商城,其他管理系统,网站管理后台也有可能出现子域名中。 首先找到目标站点,在官网中可能会找到相关资产(多为办公系统,邮箱系统等),关注一下页面底部,也许有管理后台等收获。 查找目标域名信息的方法有: 1 FOFA title="公司名称" 2 百度 intitle=公司名称 3 Google intitle=公司名称 4 站长之家,直接搜索名称或者网站域名即可查看相关信息: 站长工具 - 站长之家 5 钟馗之眼 site=域名即可 ZoomEye - Cyberspace Search Engine 找到官网后,再收集子域名,下面推荐几种子域名收集的方法,直接输入domain即可查询 A记录、别名记录(CNAME)、MX记录、TXT记录、NS记录: 7.3.1. A (Address) 记录:是用来指定主机名(或域名)对应的IP地址记录。用户可以将该域名下的网站服务器指向到自己的web server上。同时也可以设置您域名的二级域名。 7.3.2. 别名(CNAME)记录:也被称为规范名字。这种记录允许您将多个名字映射到同一台计算机。通常用于同时提供WWW和MAIL服务的计算机。例如,有一台计算机名为“host.mydomain.com”(A记录)。它同时提供WWW和MAIL服务,为了便于用户访问服务。可以为该计算机设置两个别名(CNAME):WWW和MAIL。这两个别名的全称就是“www.mydomain.com”和“mail.mydomain.com”。实际上他们都指向“host.mydomain.com”。同样的方法可以用于当您拥有多个域名需要指向同一服务器IP,此时您就可以将一个域名做A记录指向服务器IP然后将其他的域名做别名到之前做A记录的域名上,那么当您的服务器IP地址变更时您就可以不必麻烦的一个一个域名更改指向了 只需要更改做A记录的那个域名其他做别名的那些域名的指向也将自动更改到新的IP地址上了。 7.3.3. 如何检测CNAME记录?1、进入命令状态;(开始菜单 - 运行 - CMD[回车]); 2、输入命令" nslookup -q=cname 这里填写对应的域名或二级域名",查看返回的结果与设置的是否一致即可。 7.3.4. MX(Mail Exchanger)记录:是邮件交换记录,它指向一个邮件服务器,用于电子邮件系统发邮件时根据 收信人的地址后缀来定位邮件服务器。例如,当Internet上的某用户要发一封信给 user@mydomain.com 时,该用户的邮件系统通过DNS查找mydomain.com这个域名的MX记录,如果MX记录存在, 用户计算机就将邮件发送到MX记录所指定的邮件服务器上。 7.3.5. 什么是TXT记录?:TXT记录一般指为某个主机名或域名设置的说明,如: 1)admin IN TXT "jack, mobile:13800138000"; 2)mail IN TXT "邮件主机, 存放在xxx ,管理人:AAA",Jim IN TXT "contact: abc@mailserver.com" 也就是您可以设置 TXT ,以便使别人联系到您。 如何检测TXT记录? 1、进入命令状态;(开始菜单 - 运行 - CMD[回车]); 2、输入命令" nslookup -q=txt 这里填写对应的域名或二级域名",查看返回的结果与设置的是否一致即可。 7.3.6. 什么是NS记录?ns记录全称为Name Server 是一种域名服务器记录,用来明确当前你的域名是由哪个DNS服务器来进行解析的。 7.3.7. dns侦测DNSdumpster.com - dns recon and research, find and lookup dns records

7.3.8. IP138查询子域名ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名

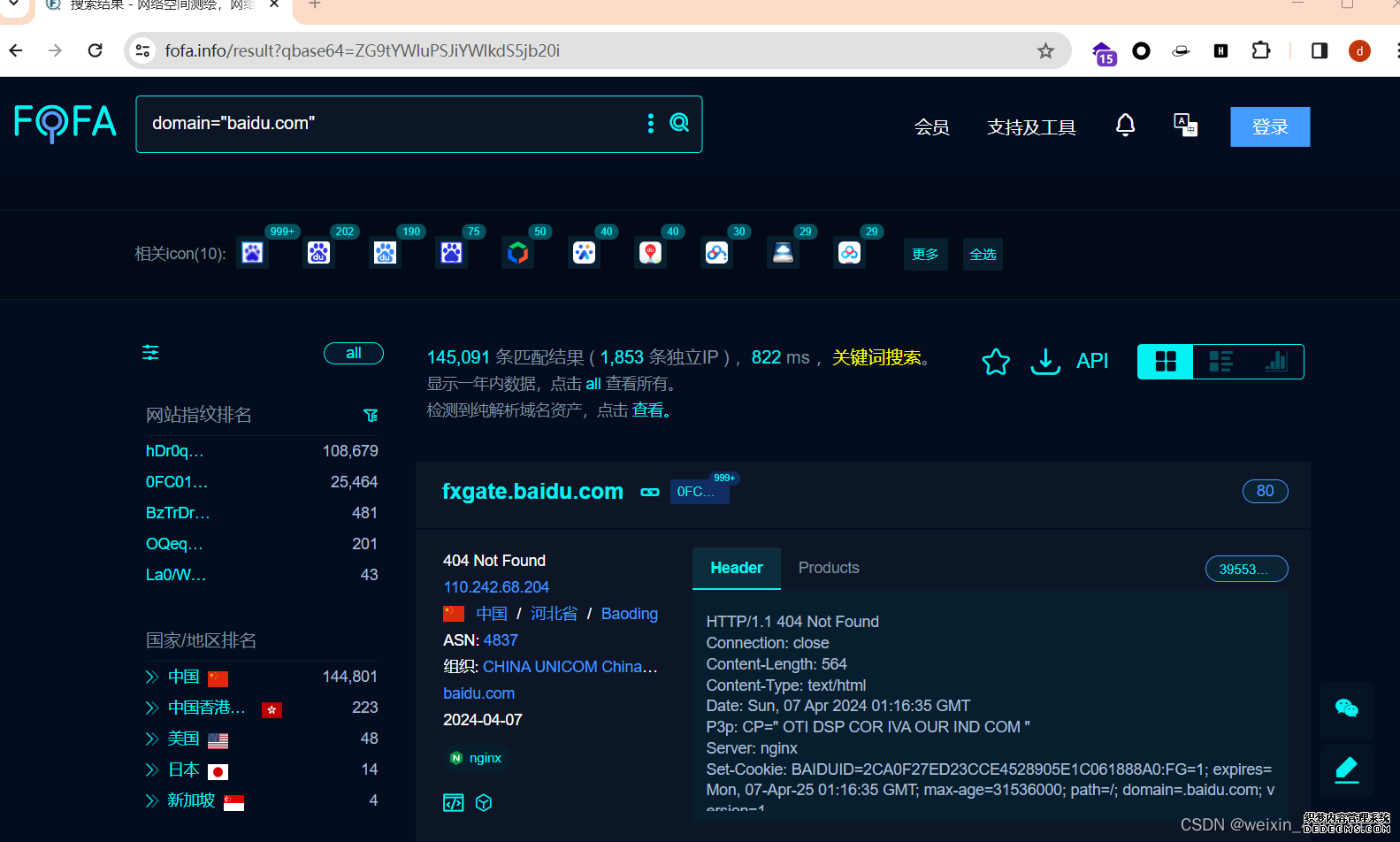

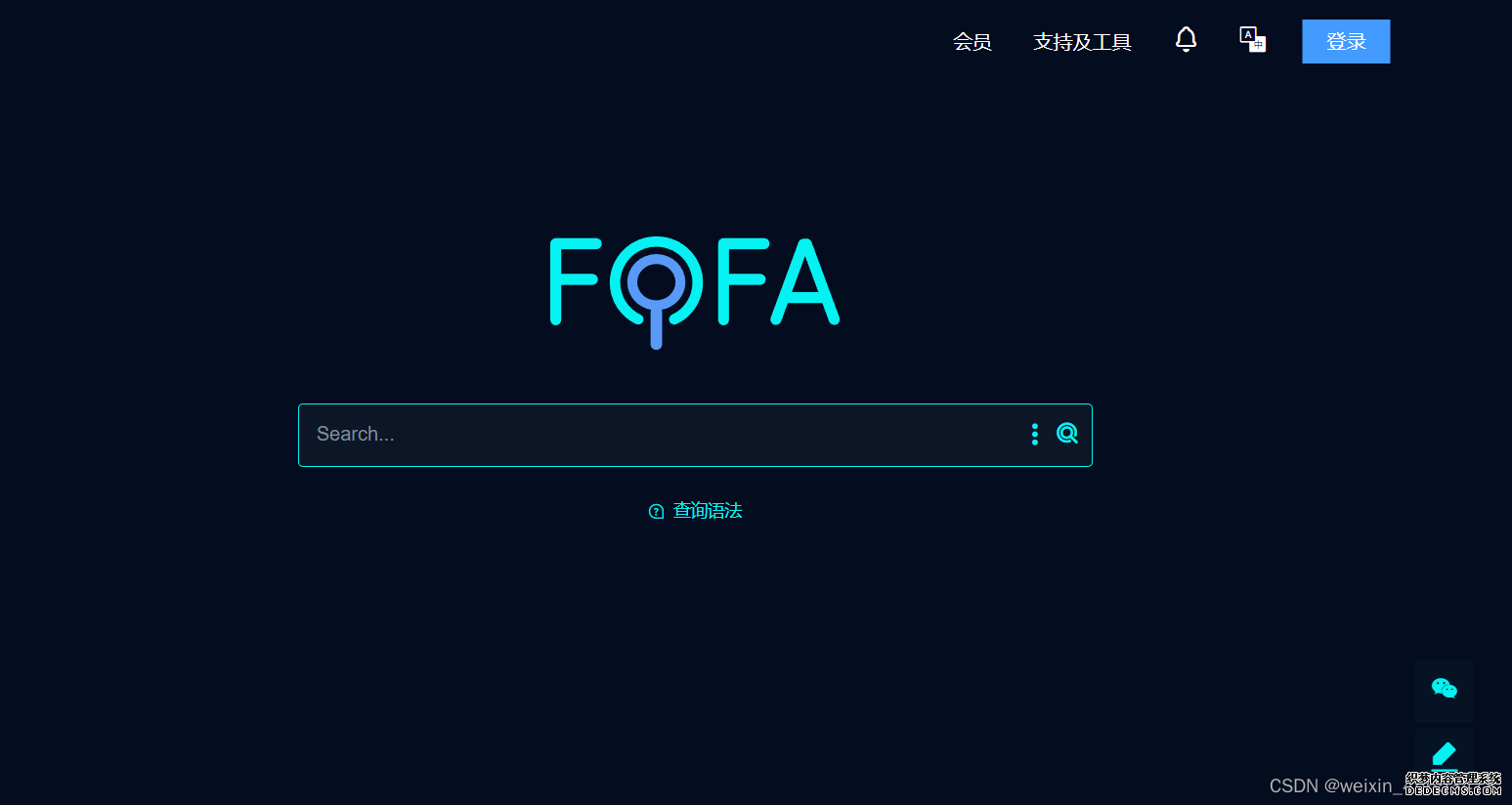

7.3.9. FOFA搜索子域名网络空间测绘,网络空间安全搜索引擎,网络空间搜索引擎,安全态势感知 - FOFA网络空间测绘系统 语法:domain="baidu.com" 提示:以上两种方法无需爆破,查询速度快,需要快速收集资产时可以优先使用,后面再用其他方法补充。

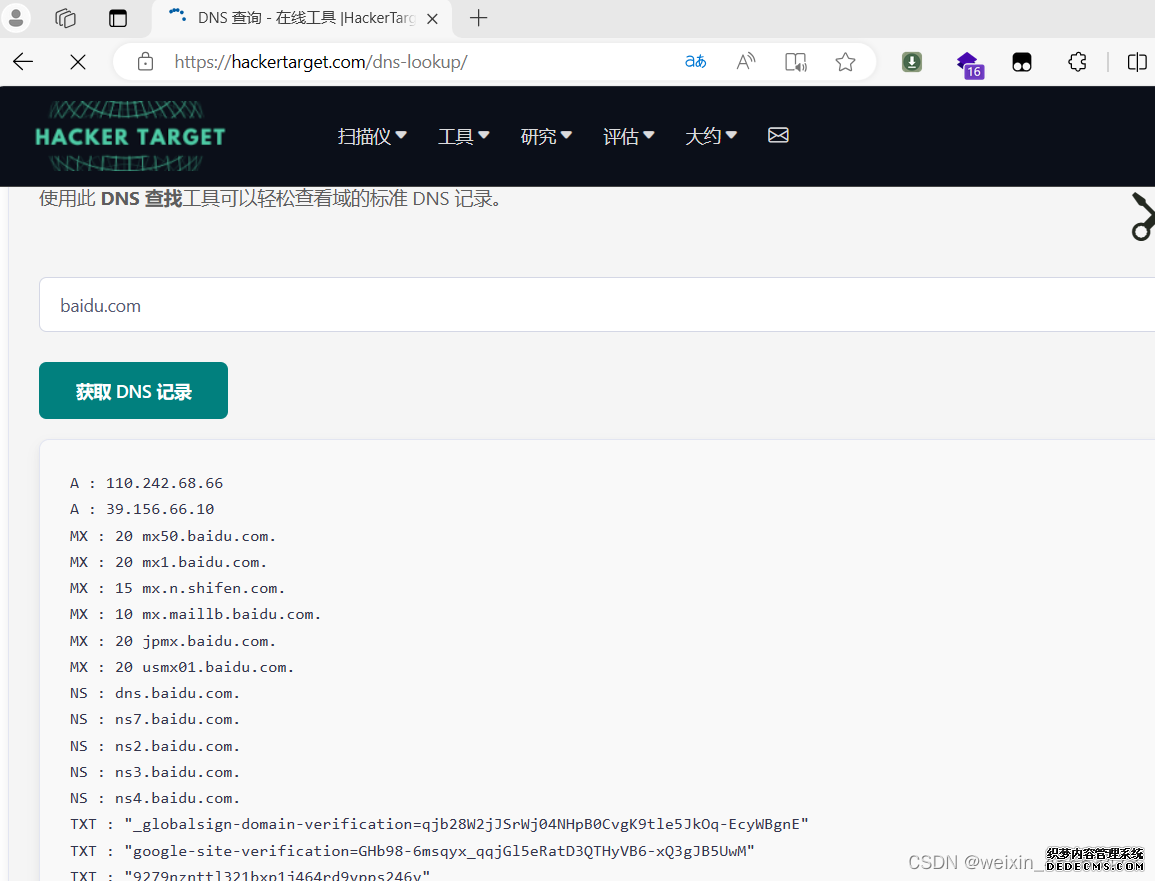

7.3.10. Hackertarget查询子域名DNS 查询 - 在线工具 |HackerTarget.com 注意:通过该方法查询子域名可以得到一个目标大概的ip段,接下来可以通过ip来收集信息。

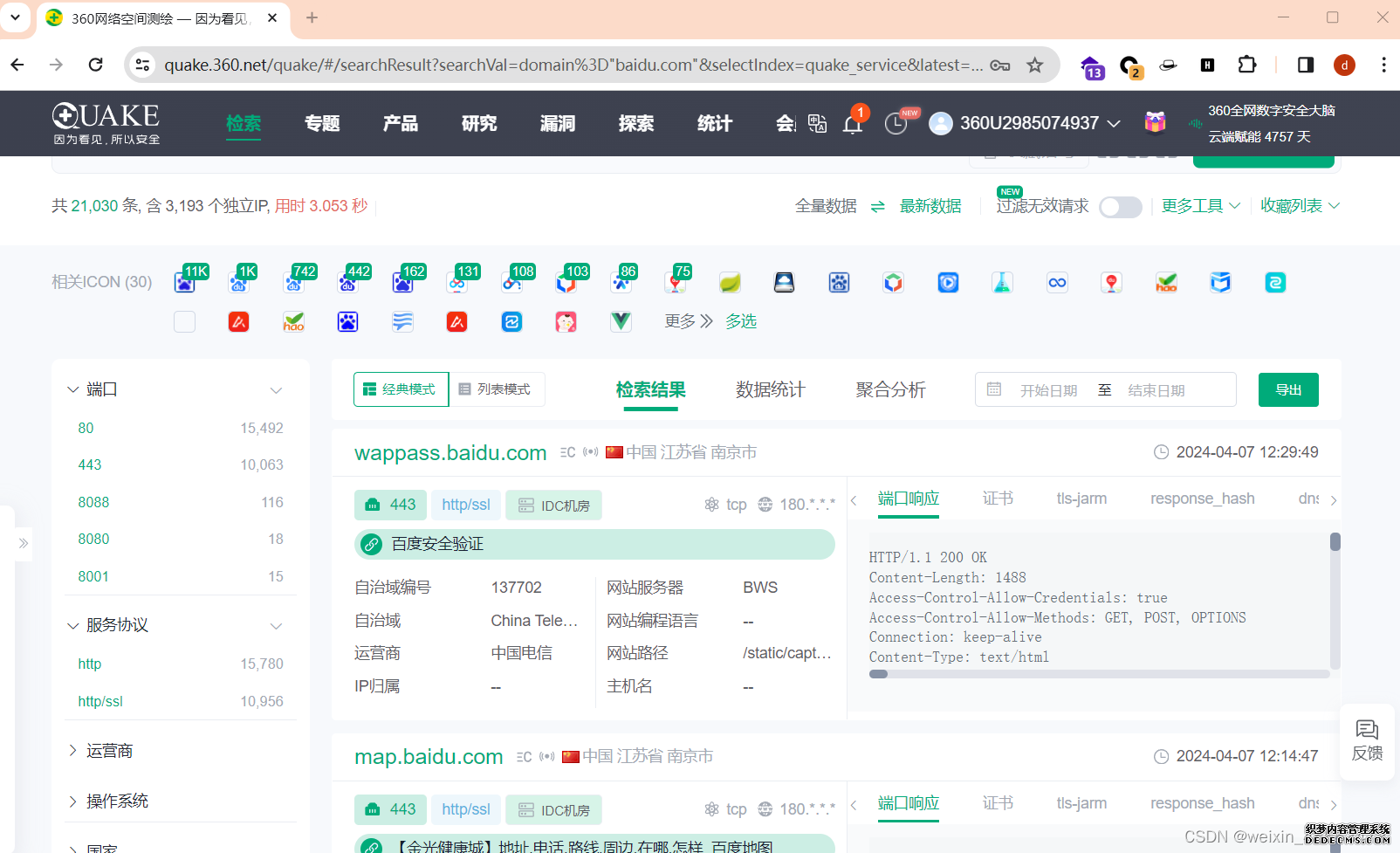

7.3.11. 360测绘空间360网络空间测绘 — 因为看见,所以安全 domain="baidu.com"

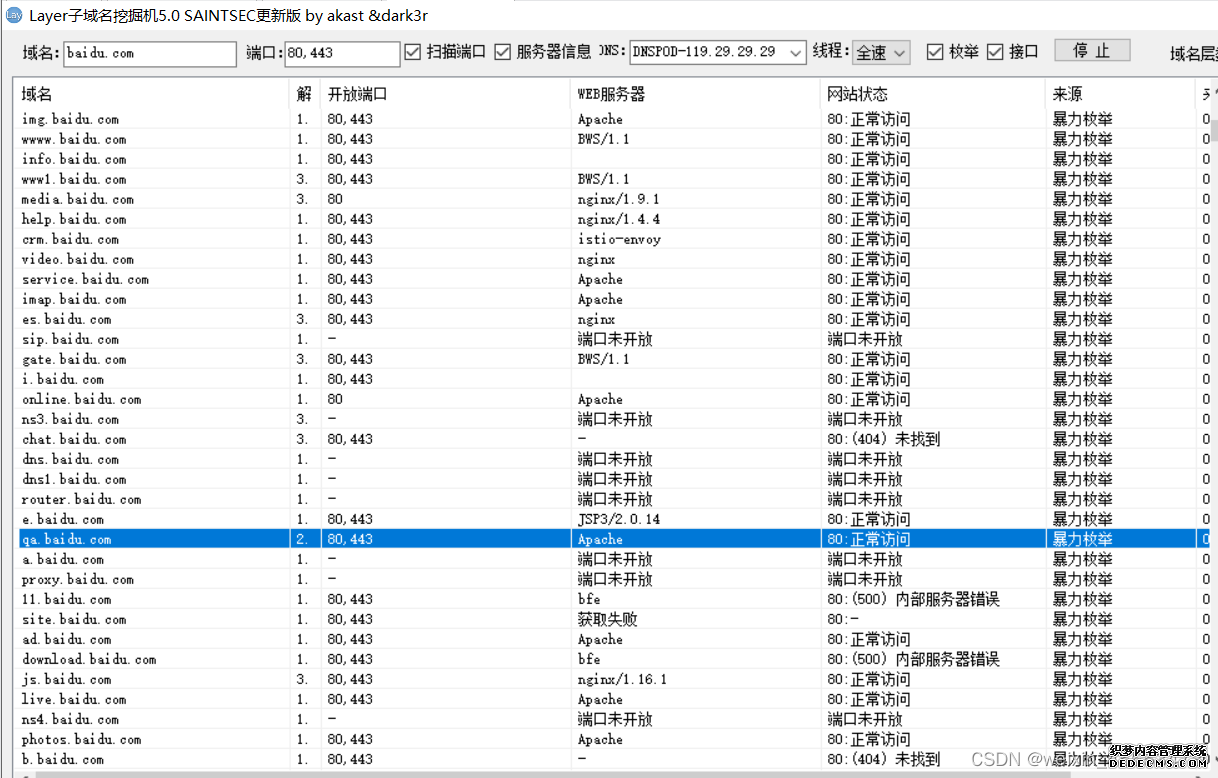

7.4.1. Layer子域名挖掘机

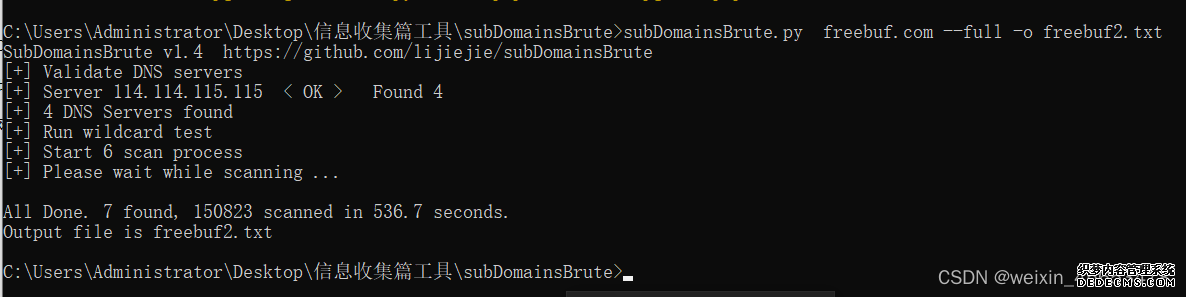

7.4.2. SubDomainBrutepip install dnsoython gevent python2环境安装 subDomainsBrute.py freebuf.com --full -o freebuf2.txt 子域名收集

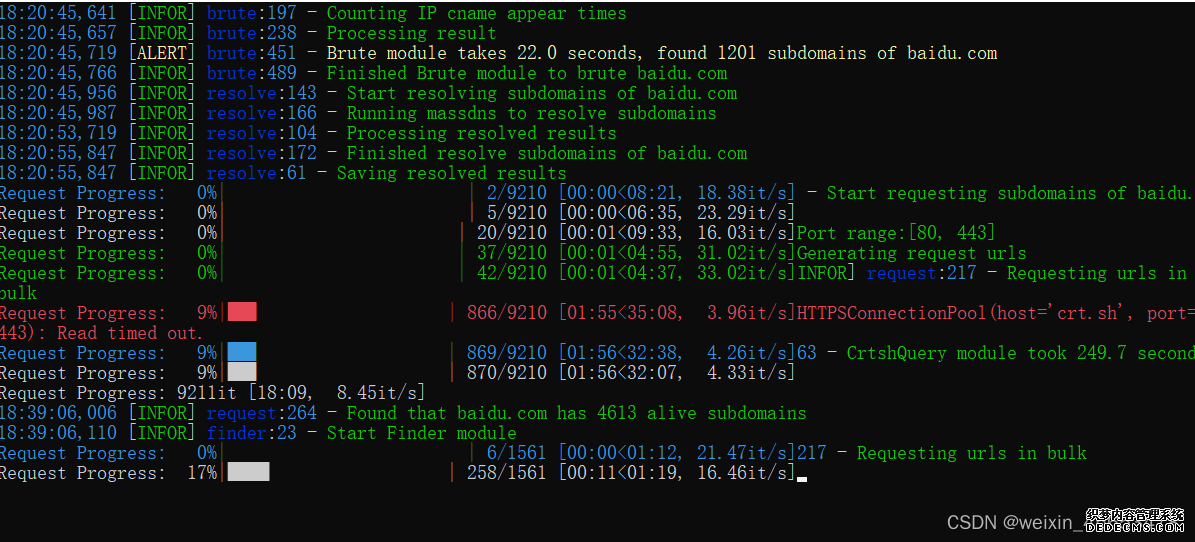

7.4.3 OneForAllhttps://github.com/shmilylty/OneForAll pip3 install --user -r requirements.txt -i Simple Index 子域名收集命令 python3 oneforall.py version python3 oneforall.py --target example.com run python3 oneforall.py --targets https://blog.csdn.net/weixin_45653478/article/details/domains.txt run python3 oneforall.py --target example.com --valid None run python3 oneforall.py --target example.com --brute True run python3 oneforall.py --target example.com --port small run python3 oneforall.py --target example.com --fmt csv run python3 oneforall.py --target example.com --dns False run python3 oneforall.py --target example.com --req False run python3 oneforall.py --target example.com --takeover False run python3 oneforall.py --target example.com --show True run

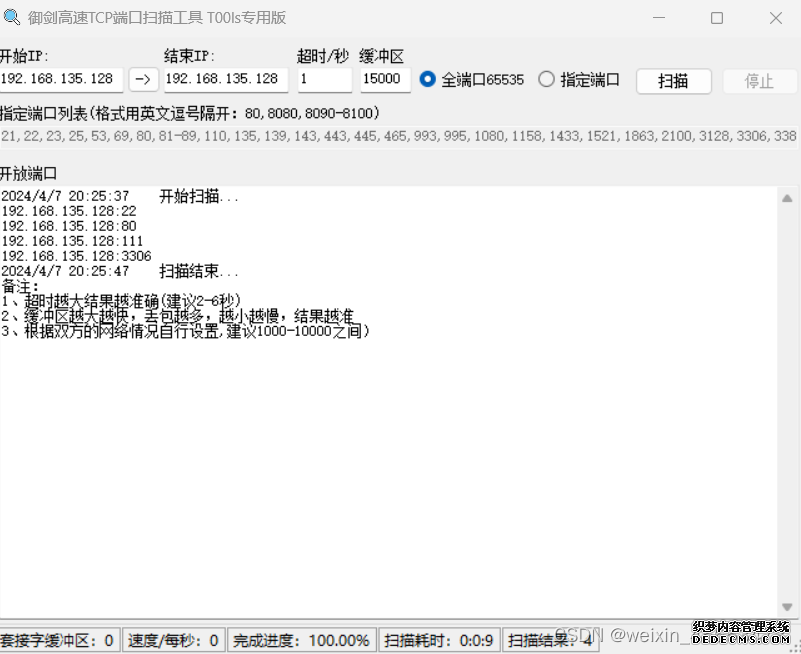

1.1.1. 隐藏域名hosts碰撞隐藏资产探测-hosts碰撞 很多时候访问目标资产IP响应多为:401、403、404、500,但是用域名请求却能返回正常的业务系统(禁止IP直接访问),因为这大多数都是需要绑定host才能正常请求访问的 (目前互联网公司基本的做法)(域名删除了A记录,但是反代的配置未更新),那么我们就可以通过收集到的目标的 域名 和 目标资产 的IP段组合起来,以 IP段+域名 的形式进行捆绑碰撞,就能发现很多有意思的东西。 在发送http请求的时候,对域名和IP列表进行配对,然后遍历发送请求 (就相当于修改了本地的hosts文件一样),并把相应的title和响应包大小拿回 来做对比,即可快速发现一些隐蔽的资产。 进行hosts碰撞需要目标的域名和目标的相关IP作为字典 域名就不说了 相关IP来源有: 目标域名历史解析IP ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名 ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名 当确定了目标大概的ip段后,可以先对ip的开放端口进行探测,一些特定服务可能开起在默认端口上,探测开放端口有利于快速收集目标资产,找到目标网站的其他功能站点。 msscan -p 1-65535 ip --rate=1000 GoScanner: GO语言编写的端口扫描器

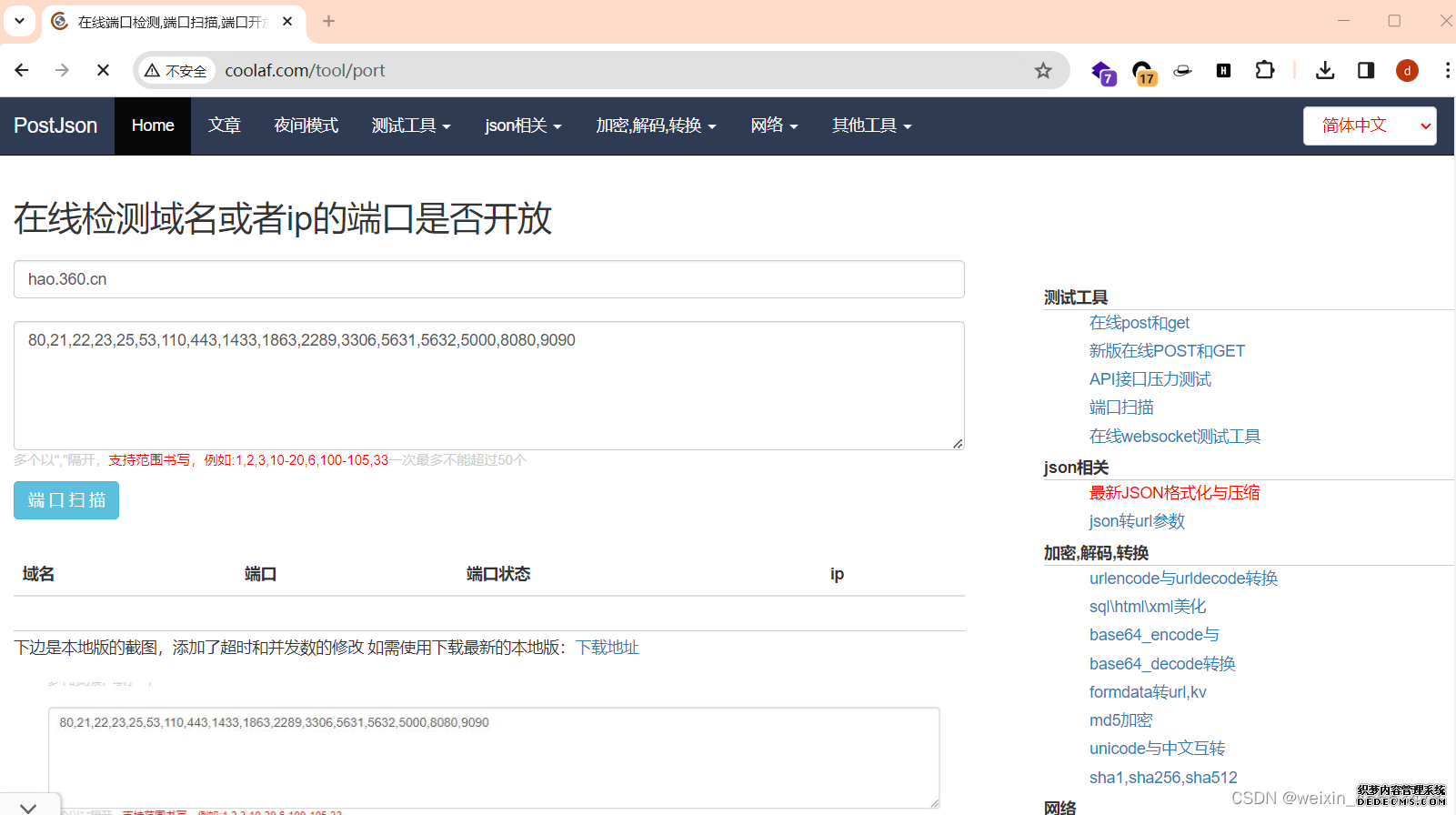

常用参数,如: nmap -sV 192.168.0.2 nmap -sT 92.168.0.2 nmap -Pn -A -sC 192.168.0.2 nmap -sU -sT -p0-65535 192.168.122.1 用于扫描目标主机服务版本号与开放的端口 如果需要扫描多个ip或ip段,可以将他们保存到一个txt文件中 nmap -iL ip.txt 来扫描列表中所有的ip。 Nmap为端口探测最常用的方法,操作方便,输出结果非常直观。 在线端口检测,端口扫描,端口开放检查-在线工具-postjson

21,22,23,1433,152,3306,3389,5432,5900,50070,50030,50000,27017,27018,11211,9200,9300,7001,7002,6379,5984,873,443,8000-9090,80-89,80,10000,8888,8649,8083,8080,8089,9090,7778,7001,7002,6082,5984,4440,3312,3311,3128,2601,2604,2222,2082,2083,389,88,512,513,514,1025,111,1521,445,135,139,53 1.web类(web漏洞/敏感目录) 第三方通用组件漏洞struts thinkphp jboss ganglia zabbix 80 web 80-89 web 8000-9090 web 2.数据库类(扫描弱口令) 1433 MSSQL 1521 Oracle 3306 MySQL 5432 PostgreSQL 3.特殊服务类(未授权/命令执行类/漏洞) 443 SSL心脏滴血 873 Rsync未授权 5984 CouchDB http://xxx:5984/_utils/ 6379 redis未授权 7001,7002 WebLogic默认弱口令,反序列 9200,9300 elasticsearch 参考WooYun: 多玩某服务器ElasticSearch命令执行漏洞 11211 memcache未授权访问 27017,27018 Mongodb未授权访问 50000 SAP命令执行 50070,50030 hadoop默认端口未授权访问 4.常用端口类(扫描弱口令/端口爆破) 21 ftp 22 SSH 23 Telnet 2601,2604 zebra路由,默认密码zebra 3389 远程桌面 5.端口合计详情 21 ftp 22 SSH 23 Telnet 80 web 80-89 web 161 SNMP 389 LDAP 443 SSL心脏滴血以及一些web漏洞测试 445 SMB 512,513,514 Rexec 873 Rsync未授权 1025,111 NFS 1433 MSSQL 1521 Oracle:(iSqlPlus Port:5560,7778) 2082/2083 cpanel主机管理系统登陆 (国外用较多) 2222 DA虚拟主机管理系统登陆 (国外用较多) 2601,2604 zebra路由,默认密码zebra 3128 squid代理默认端口,如果没设置口令很可能就直接漫游内网了 3306 MySQL 3312/3311 kangle主机管理系统登陆 3389 远程桌面 4440 rundeck 参考WooYun: 借用新浪某服务成功漫游新浪内网 5432 PostgreSQL 5900 vnc 5984 CouchDB http://xxx:5984/_utils/ 6082 varnish 参考WooYun: Varnish HTTP accelerator CLI 未授权访问易导致网站被直接篡改或者作为代理进入内网 6379 redis未授权 7001,7002 WebLogic默认弱口令,反序列 7778 Kloxo主机控制面板登录 8000-9090 都是一些常见的web端口,有些运维喜欢把管理后台开在这些非80的端口上 8080 tomcat/WDCP主机管理系统,默认弱口令 8080,8089,9090 JBOSS 8083 Vestacp主机管理系统 (国外用较多) 8649 ganglia 8888 amh/LuManager 主机管理系统默认端口 9200,9300 elasticsearch 参考WooYun: 多玩某服务器ElasticSearch命令执行漏洞 10000 Virtualmin/Webmin 服务器虚拟主机管理系统 11211 memcache未授权访问 27017,27018 Mongodb未授权访问 28017 mongodb统计页面 50000 SAP命令执行 50070,50030 hadoop默认端口未授权访问

如果目标网站使用了CDN,使用了cdn真实的ip会被隐藏,如果要查找真实的服务器就必须获取真实的ip,根据这个ip继续查询旁站。 注意:很多时候,主站虽然是用了CDN,但子域名可能没有使用CDN,如果主站和子域名在一个ip段中,那么找到子域名的真实ip也是一种途径。 多个地点Ping服务器,网站测速 - 站长工具 网站测速工具_超级ping _多地点ping检测 - 爱站网

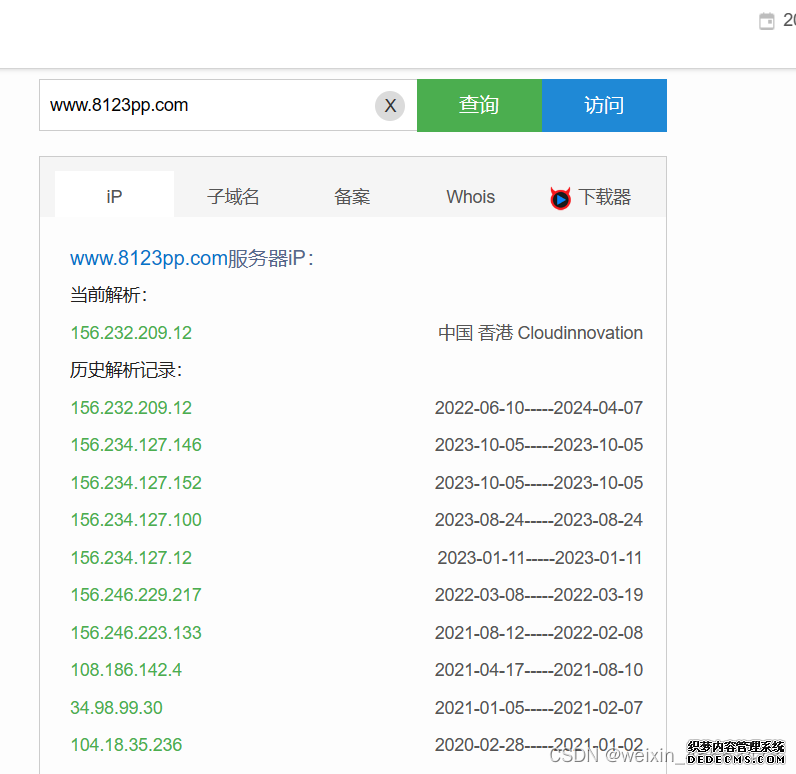

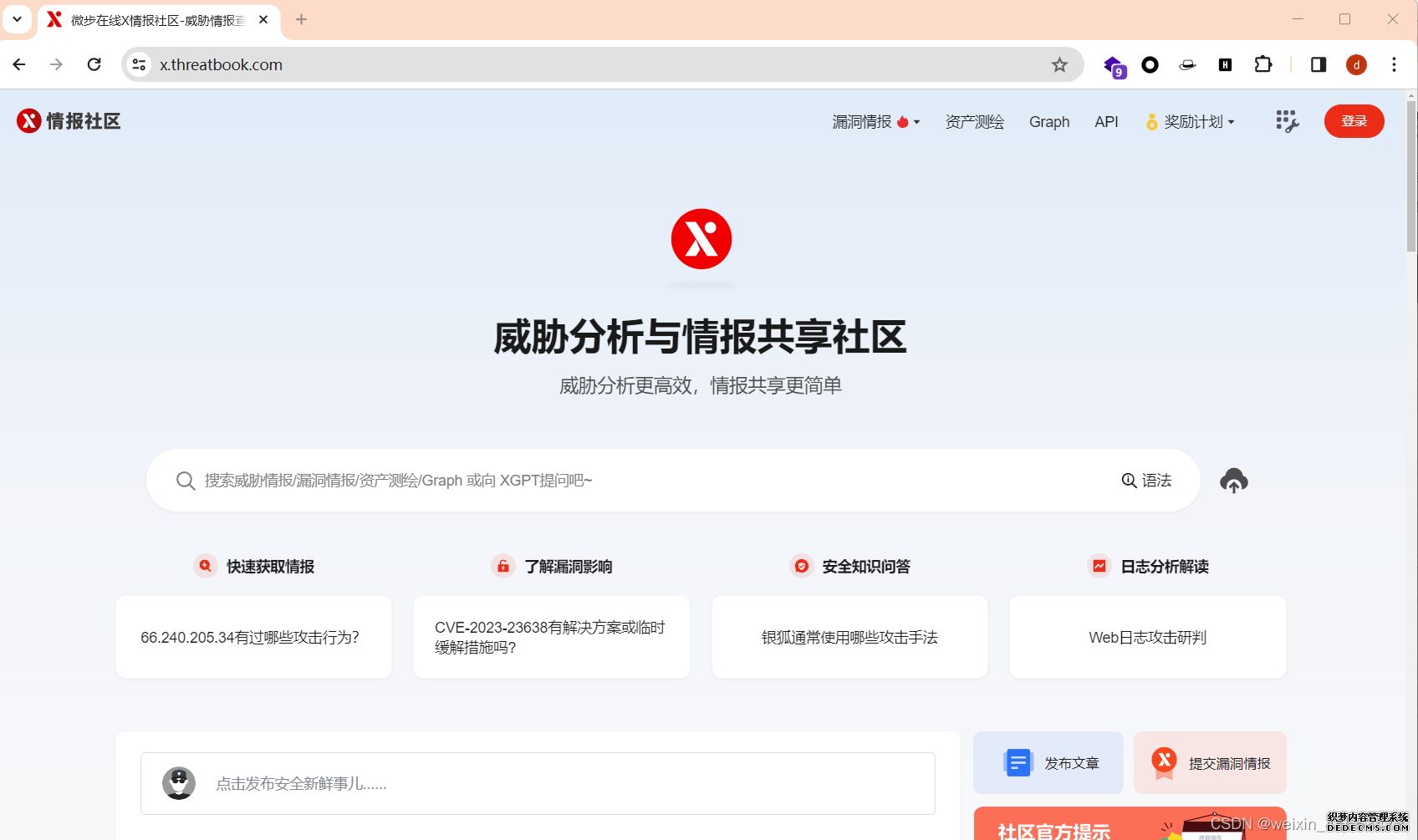

在查询到的历史解析记录中,最早的历史解析ip很有可能记录的就是真实ip,快速查找真实IP推荐此方法,但并不是所有网站都能查到。 9.2.1. 微步在线微步在线X情报社区-威胁情报查询_威胁分析平台_开放社区

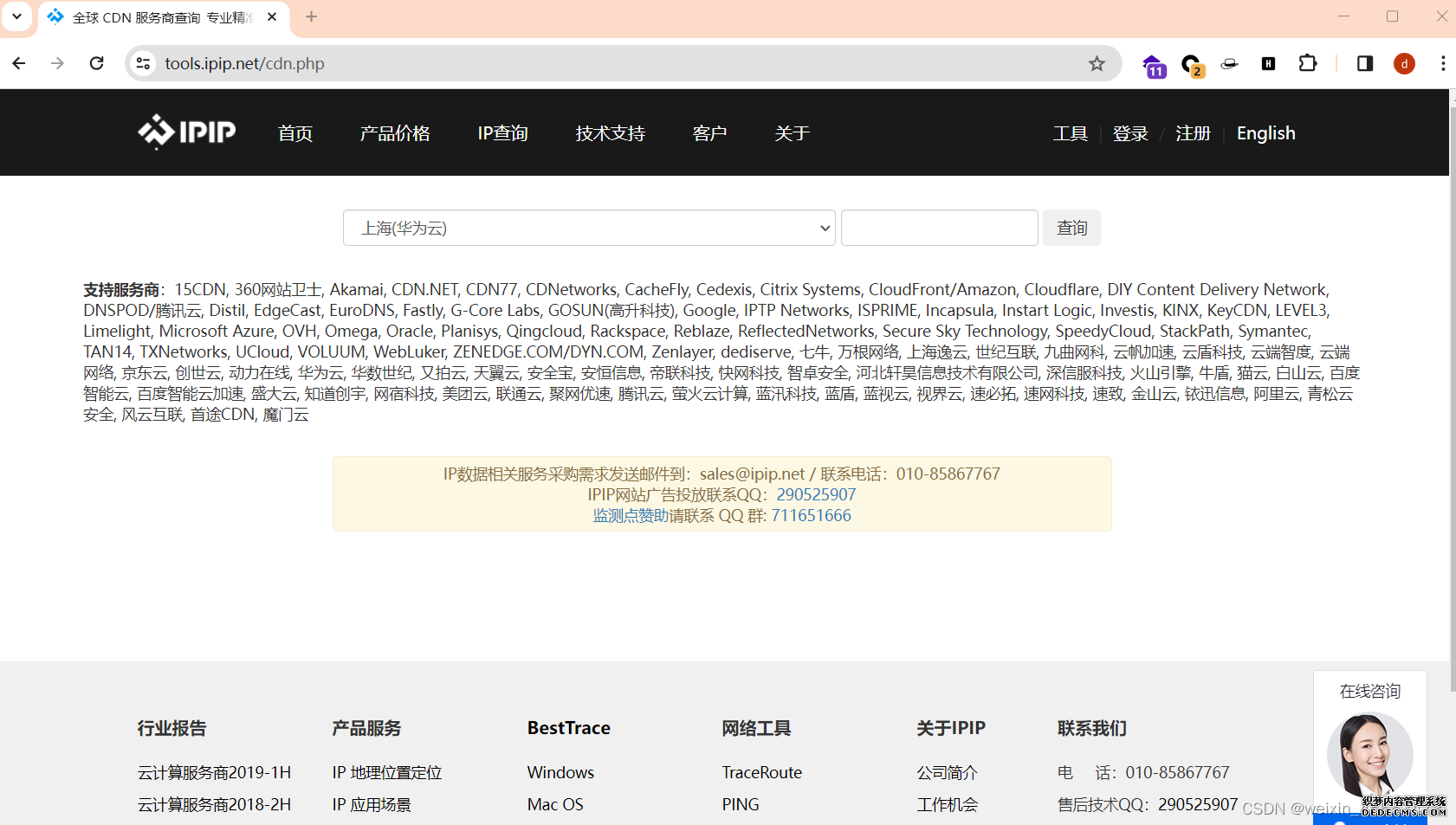

9.2.2. Ipip.net全球 CDN 服务商查询_专业精准的IP库服务商_IPIP

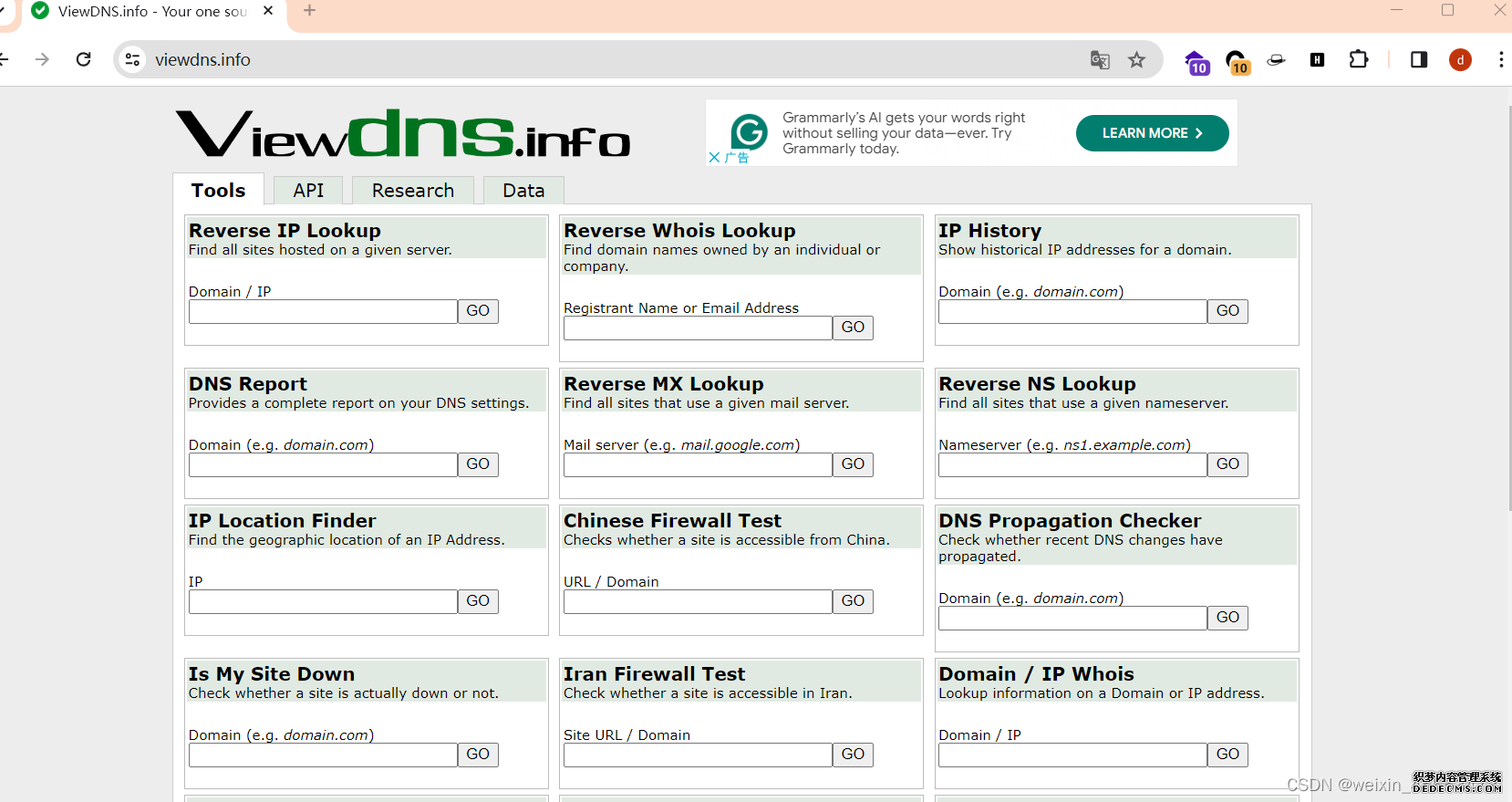

9.2.3.viewdnshttps://viewdns.info/

如果目标网站存在phpinfo泄露等,可以在phpinfo中的SERVER_ADDR或_SERVER[“SERVER_ADDR"]找到真实ip 绕过CDN的多种方法具体可以参考 https://www.cnblogs.com/qiudabai/p/9763739.html 旁站往往存在业务功能站点,建议先收集已有IP的旁站,再探测C段,确认C段目标后,再在C段的基础上再收集一次旁站。 旁站是和已知目标站点在同一服务器但不同端口的站点,通过以下方法搜索到旁站后,先访问一下确定是不是自己需要的站点信息。 同ip网站查询 网站IP查询_IP反查域名_同IP网站查询 - 站长工具 ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名 信息收集之Google Hacking的简单用法-CSDN博客 10.2.1. 网络空间搜索引擎如FOFA搜索旁站和C段 该方法效率较高,并能够直观地看到站点标题,但也有不常见端口未收录的情况,虽然这种情况很少,但之后补充资产的时候可以用下面的方法nmap扫描再收集一遍。

10.2.2. 在线c段 webscan.ccwebscan.cc 同IP网站查询,C段查询,IP反查域名,C段旁注,旁注工具

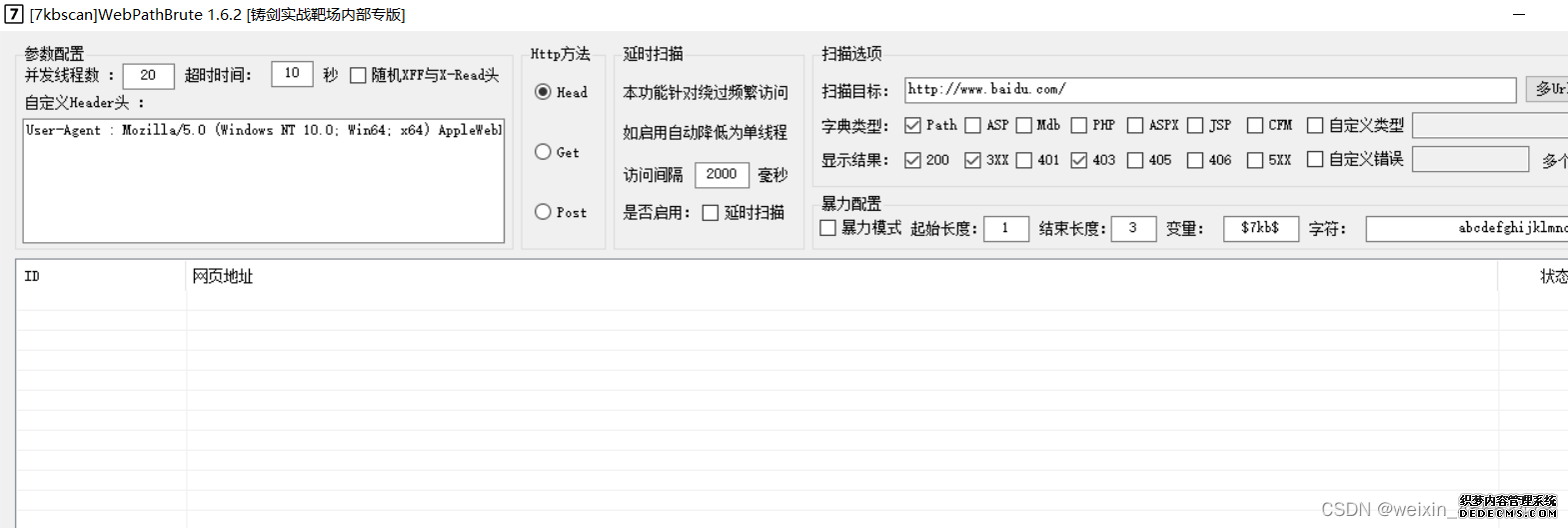

10.2.3. 常见端口表21,22,23,80-90,161,389,443,445,873,1099,1433,1521,1900,2082,2083,2222,2601,2604,3128,3306,3311,3312,3389,4440,4848,5432,5560,5900,5901,5902,6082,6379,7001-7010,7778,8080-8090,8649,8888,9000,9200,10000,11211,27017,28017,50000,50030,50060,135,139,445,53,88 注意:探测C段时一定要确认ip是否归属于目标,因为一个C段中的所有ip不一定全部属于目标。 如果想要在短时间内快速收集资产,那么利用网络空间搜索引擎是不错的选择,可以直观地看到旁站,端口,站点标题,IP等信息,点击列举出站点可以直接访问,以此来判断是否为自己需要的站点信息。FOFA的常用语法 1、同IP旁站:ip="192.168.0.1" 2、C段:ip="192.168.0.0/24" 3、子域名:domain="baidu.com" 4、标题/关键字:title="百度" 5、如果需要将结果缩小到某个城市的范围,那么可以拼接语句 title="百度"&& region="Beijing" 6、特征:body="百度"或header="baidu" 扫描敏感目录需要强大的字典,需要平时积累,拥有强大的字典能够更高效地找出网站的管理后台,敏感文件常见的如.git文件泄露,.svn文件泄露,phpinfo泄露等,这一步一半交给各类扫描器就可以了,将目标站点输入到域名中,选择对应字典类型,就可以开始扫描了,十分方便。 御剑后台扫描工具下载、安装、使用教程 - 付杰博客 https://github.com/7kbstorm/7kbscan-WebPathBrute

https://github.com/lijiejie/BBScan 在pip已经安装的前提下,可以直接: pip install -r requirements.txt 使用示例:

python BBScan.py --host www.target.com

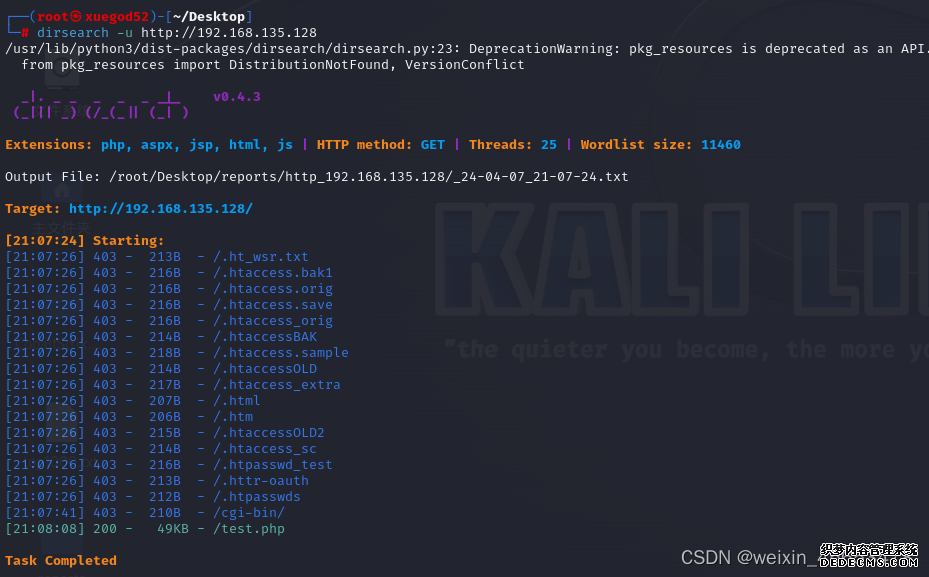

pip install -r requirement.txt https://github.com/H4ckForJob/dirmap 单个目标 python3 dirmap.py -i Target : Expect More. Pay Less. -lcf 多个目标 python3 dirmap.py -iF urls.txt -lcf dirsearch: dirsearch的备份 unzip dirsearch.zip python3 dirsearch.py -u 简单考试网,考试,计算机考试,英语考试,资格考试 -e

sudo apt-get install gobuster gobuster dir -u https://www.servyou.com.cn/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php -t 50 dir -u 网址 w字典 -x 指定后缀 -t 线程数量 dir -u https://www.servyou.com.cn/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x "php,html,rar,zip" -d --wildcard -o servyou.log | grep ^"3402"

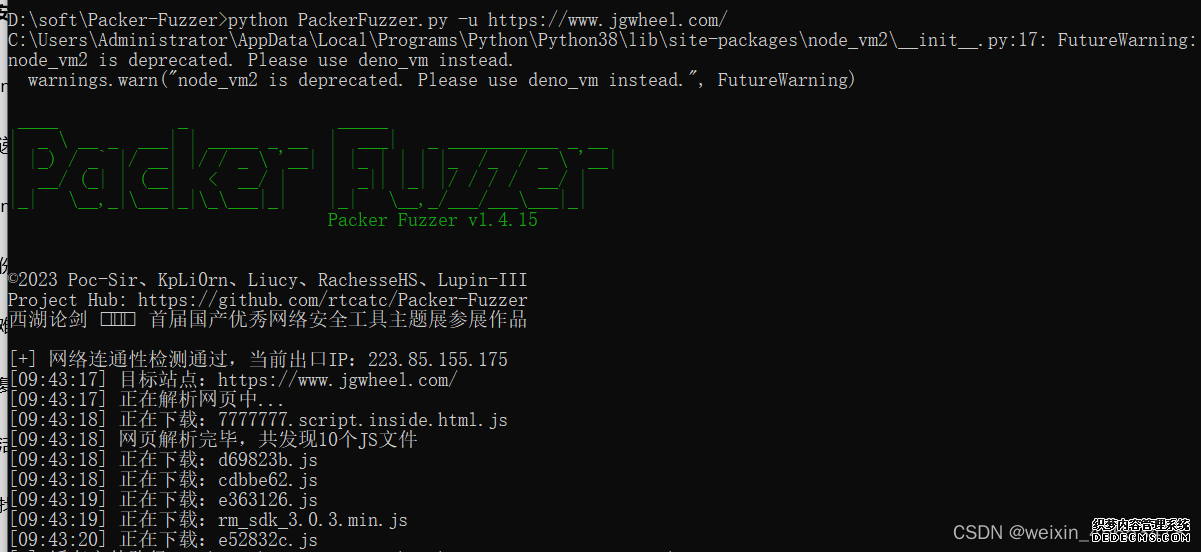

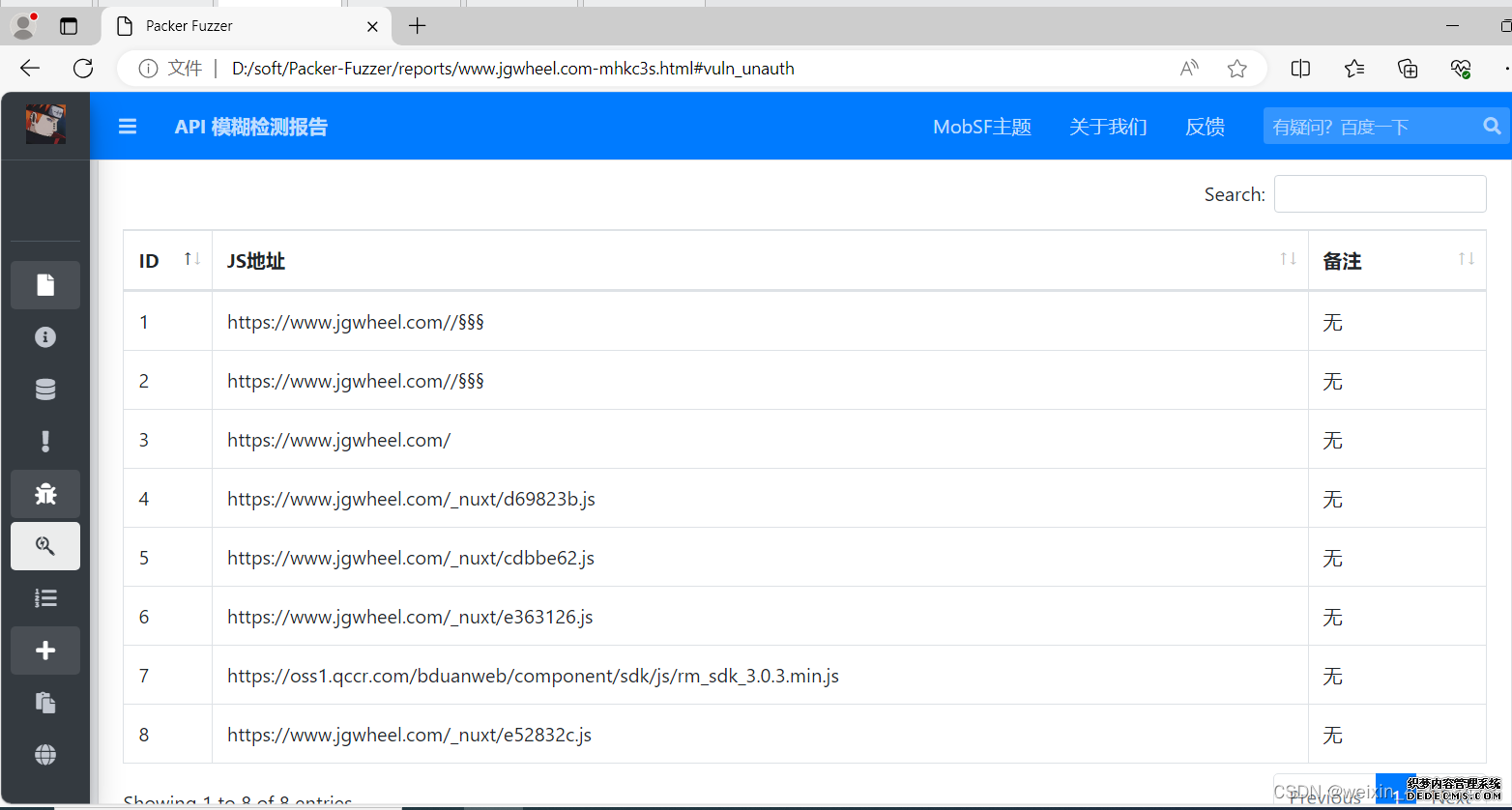

例如 config.php config.php~ config.php.bak config.php.swp config.php.rar conig.php.tar.gz in:name test #仓库标题搜索含有关键字test in:descripton test #仓库描述搜索含有关键字 in:readme test #Readme文件搜素含有关键字 搜索某些系统的密码 https://github.com/search?q=smtp+58.com+password+3306&type=Code github 关键词监控 Github Monitor - Github信息泄漏监控系统开源啦! | 码农网 谷歌搜索 site:Github.com sa password site:Github.com root password site:Github.com User ID='sa';Password site:Github.com inurl:sql SVN 信息收集 site:Github.com svn site:Github.com svn username site:Github.com svn password site:Github.com svn username password 综合信息收集 site:Github.com password site:Github.com ftp ftppassword site:Github.com 密码 site:Github.com 内部 信息收集之Github搜索语法_github搜索"学校域名" "password-CSDN博客 http://www.361way.com/github-hack/6284.html 搜索代码 (旧) - GitHub 文档 https://github.com/search?q=smtp+bilibili.com&type=code site:域名 inurl: url中存在的关键字网页 intext:网页正文中的关键词 filetype:指定文件类型 https://wooyun.website/ 凌云搜索 十大网盘搜索引擎 - 凌风云 盘多多:http://www.panduoduo.net/ 盘搜搜:网盘搜索,就上盘搜搜 - 好用的百度云搜索引擎 盘搜:http://www.pansou.com/ 1.网站的url连接写到js里面 2.js的api接口 里面包含用户信息 比如 账号和密码 15.1.1. jsfinderJSFinder: JSFinder is a tool for quickly extracting URLs and subdomains from JS files on a website. python3 JSFinder.py -u Xiaomi SU7,Xiaomi 14 Ultra,小米澎湃OS,小米徕卡影像大赛 python3 JSFinder.py -u Xiaomi SU7,Xiaomi 14 Ultra,小米澎湃OS,小米徕卡影像大赛 -d python3 JSFinder.py -u Xiaomi SU7,Xiaomi 14 Ultra,小米澎湃OS,小米徕卡影像大赛 -d -ou mi_url.txt -os mi_subdomain.txt 当你想获取更多信息的时候,可以使用-d进行深度爬取来获得更多内容,并使用命令 -ou, -os来指定URL和子域名所保存的文件名 批量指定URL和JS链接来获取里面的URL。 指定URL: python JSFinder.py -f text.txt 指定JS: python JSFinder.py -f text.txt -j 15.1.2. Packer-Fuzzer寻找网站交互接口 授权key 随着WEB前端打包工具的流行,您在日常渗透测试、安全服务中是否遇到越来越多以Webpack打包器为代表的网站?这类打包器会将整站的API和API参数打包在一起供Web集中调用,这也便于我们快速发现网站的功能和API清单,但往往这些打包器所生成的JS文件数量异常之多并且总JS代码量异常庞大(多达上万行),这给我们的手工测试带来了极大的不便,Packer Fuzzer软件应运而生。 本工具支持自动模糊提取对应目标站点的API以及API对应的参数内容,并支持对:未授权访问、敏感信息泄露、CORS、SQL注入、水平越权、弱口令、任意文件上传七大漏洞进行模糊高效的快速检测。在扫描结束之后,本工具还支持自动生成扫描报告,您可以选择便于分析的HTML版本以及较为正规的doc、pdf、txt版本。 sudo apt-get install nodejs && sudo apt-get install npm git clone Packer-Fuzzer: webpacket fuzz-js pip3 install -r requirements.txt python3 PackerFuzzer.py -u Home - 廖雪峰的官方网站

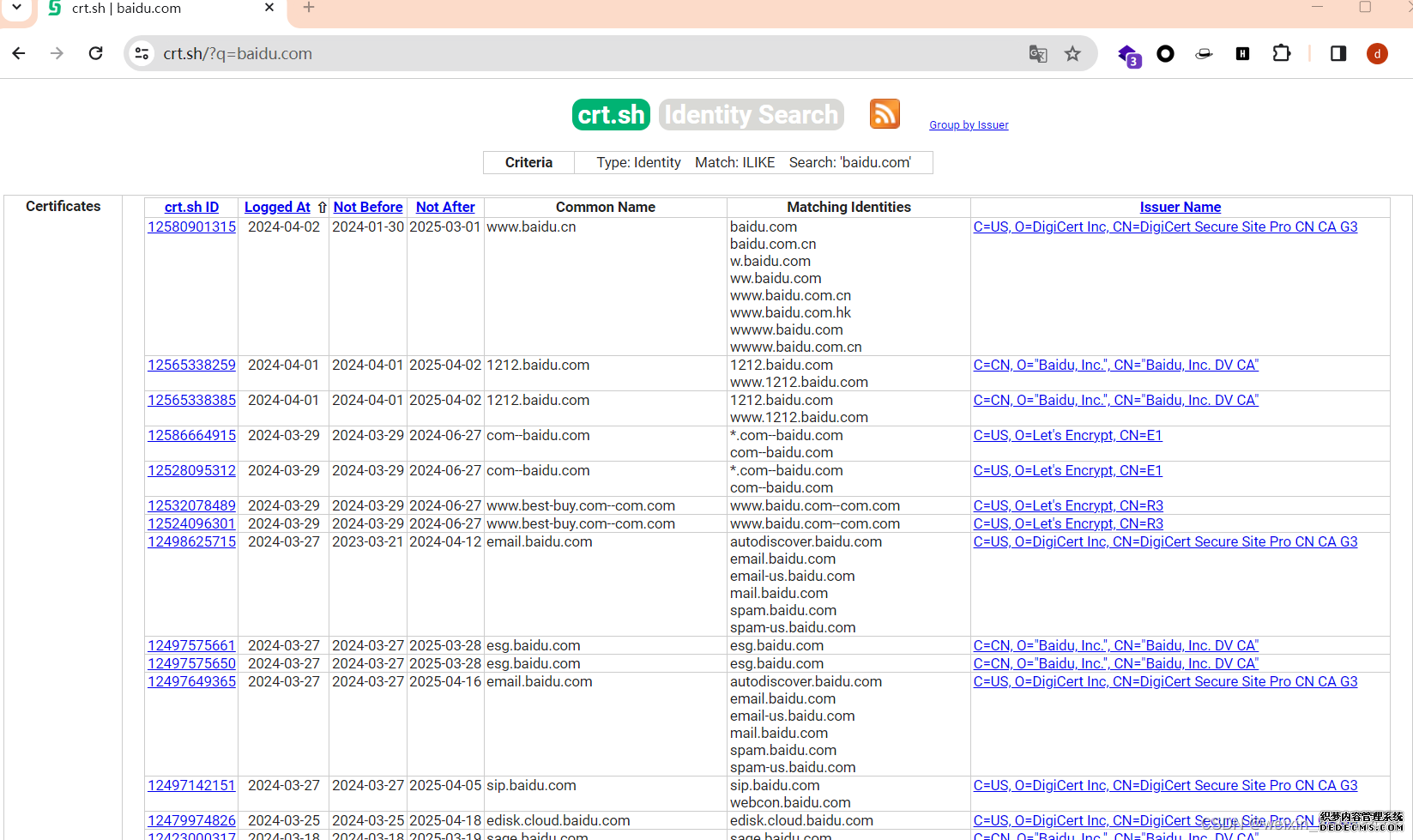

15.1.3. URLFinderhttps://github.com/pingc0y/URLFinder 单url 显示全部状态码 URLFinder.exe -u http://www.baidu.com -s all -m 3 显示200和403状态码 URLFinder.exe -u http://www.baidu.com -s 200,403 -m 3 批量url 结果分开保存 导出全部 URLFinder.exe -s all -m 3 -f url.txt -o . 只导出html URLFinder.exe -s all -m 3 -f url.txt -o res.html 结果统一保存 URLFinder.exe -s all -m 3 -ff url.txt -o . 收集好网站信息之后,应该对网站进行指纹识别,通过识别指纹,确定目标的cms及版本,方便制定下一步的测试计划,可以用公开的poc或自己累积的对应手法等进行正式的渗透测试。 yunsee.cn-2.0 TideFinger 潮汐指纹 TideFinger 潮汐指纹 1、如果找到了目标的一处资产,但是对目标其他资产的收集无处下手时,可以查看一下该站点的body里是否有目标的特征,然后利用网络空间搜索引擎(如fofa等)对该特征进行搜索,如:body=”XX公司”或body=”baidu”等。 该方式一般适用于特征明显,资产数量较多的目标,并且很多时候效果拔群。 2、当通过上述方式的找到test.com的特征后,再进行body的搜索,然后再搜索到test.com的时候,此时fofa上显示的ip大概率为test.com的真实IP。 3、如果需要对政府网站作为目标,那么在批量获取网站首页的时候,可以用上 http://114.55.181.28/databaseInfo/index 之后可以结合上一步的方法进行进一步的信息收集。 SSL/TLS证书通常包含域名、子域名和邮件地址等信息,结合证书中的信息,可以更快速地定位到目标资产,获取到更多目标资产的相关信息。 亚数信息-SSL/TLS安全评估报告 crt.sh | Certificate Search Attack Surface Management and Threat Hunting Solutions | Censys https://developers.facebook.com/tools/ct/ https://google.com/transparencyreport/https/ct/ SSL证书搜索引擎: https://certdb.com/domain/github.com https://crt.sh/?Identity=%.moonsec.com Attack Surface Management and Threat Hunting Solutions | Censys GetDomainsBySSL.py

Whois

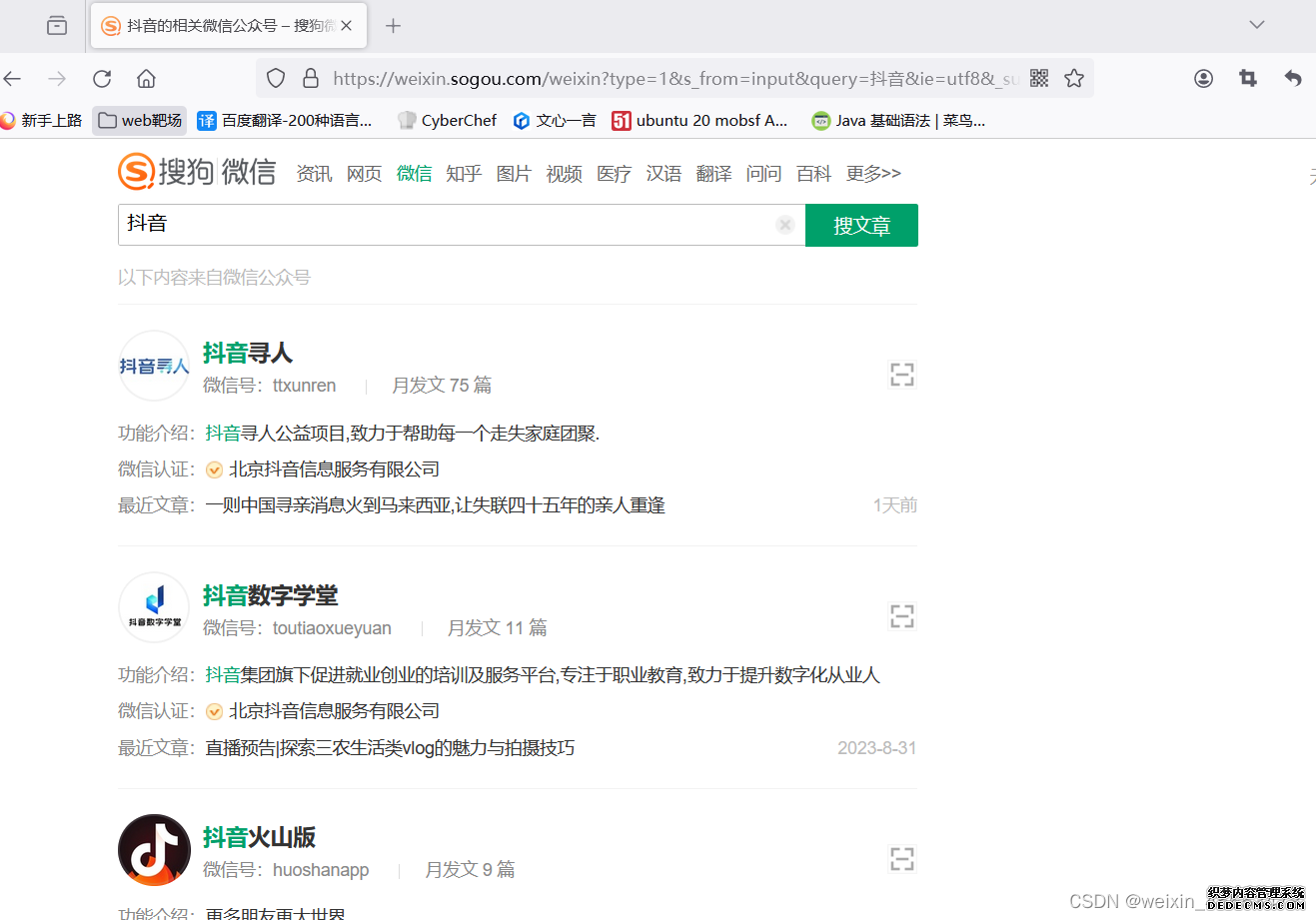

现在很多企业都有小程序,可以关注企业的微信公众号或者支付宝小程序,或关注运营相关人员,查看朋友圈,获取小程序。 抖音的相关微信公众号 – 搜狗微信搜索

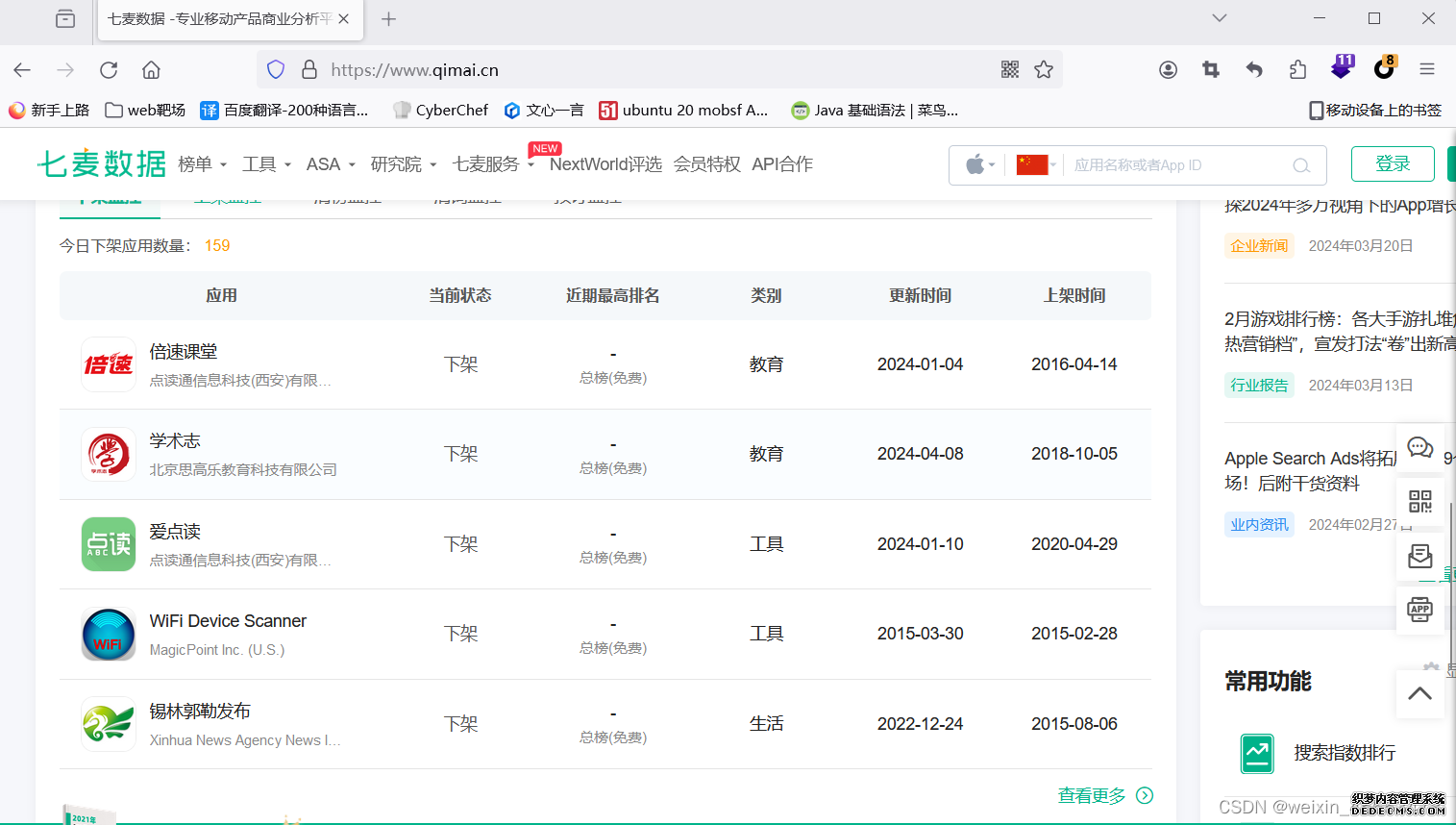

七麦数据 -专业移动产品商业分析平台-关键词优化-ASA优化-七麦科技

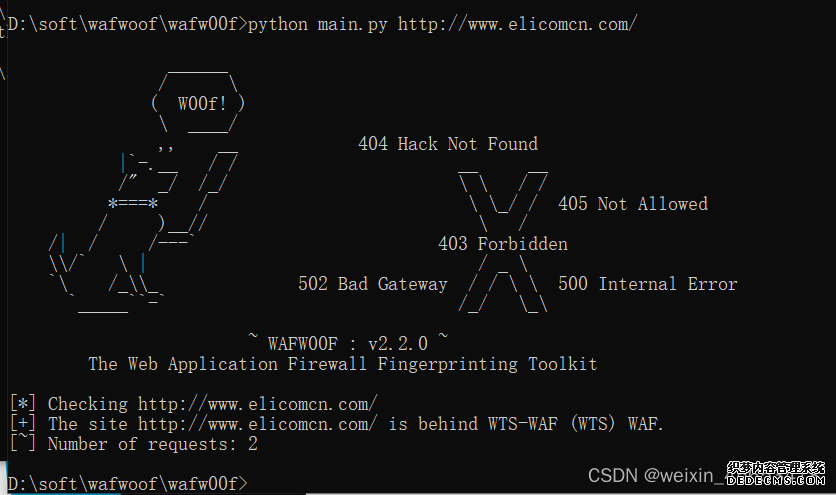

QQ群 QQ手机号 微信群 领英 领英企业服务 脉脉招聘 boss招聘 https://github.com/0xbug/Hawkeye https://github.com/MiSecurity/x-patrol https://github.com/VKSRC/Github-Monitor 安全防护 云waf、硬件waf、主机防护软件、软waf https://github.com/Mehedi-Babu/wafwoof_web_firewall_pent_tool 安装命令 python setup.py install 查询命令 python main.py http://www.elicomcn.com/

ARL(Asset Reconnaissance Lighthouse)资产侦察灯塔系统 https://github.com/TophantTechnology/ARL 水泽-信息收集自动化工具 https://github.com/0x727/ShuiZe_0x727.git (责任编辑:admin) |